| 000 | 00000cam c2200205 c 4500 | |

| 001 | 000046184526 | |

| 005 | 20240912162743 | |

| 007 | ta | |

| 008 | 240912s2019 ulkad 000c kor | |

| 020 | ▼a 9791162241707 ▼g 93000 | |

| 035 | ▼a (KERIS)BIB000015136801 | |

| 040 | ▼a 211063 ▼c 211063 ▼d 211009 | |

| 082 | 0 4 | ▼a 005.8 ▼2 23 |

| 085 | ▼a 005.8 ▼2 DDCK | |

| 090 | ▼a 005.8 ▼b 2019z25 | |

| 100 | 1 | ▼a 김홍근 ▼0 AUTH(211009)165315 |

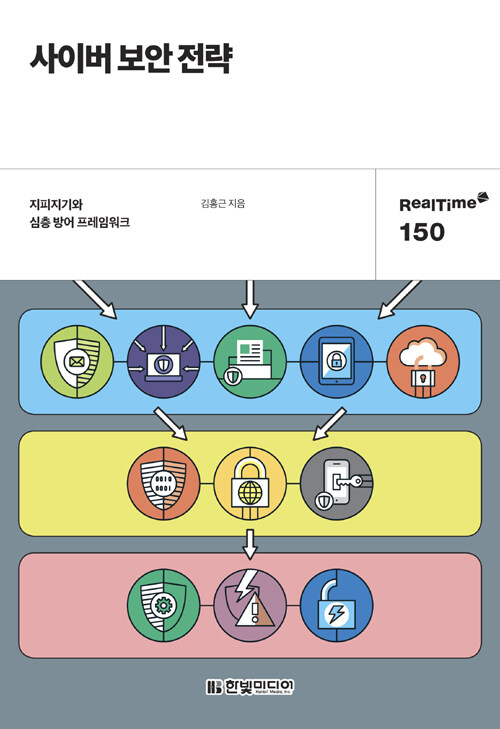

| 245 | 1 0 | ▼a 사이버 보안 전략 : ▼b 지피지기와 심층 방어 프레임워크 / ▼d 김홍근 지음 |

| 260 | ▼a 서울 : ▼b 한빛미디어, ▼c 2019 | |

| 300 | ▼a 402 p. : ▼b 삽화, 도표 ; ▼c 23 cm | |

| 490 | 1 0 | ▼a Realtime ; ▼v 150 |

| 830 | 0 | ▼a Realtime ; ▼v 150 |

| 945 | ▼a ITMT |

소장정보

| No. | 소장처 | 청구기호 | 등록번호 | 도서상태 | 반납예정일 | 예약 | 서비스 |

|---|---|---|---|---|---|---|---|

| No. 1 | 소장처 과학도서관/Sci-Info(1층서고)/ | 청구기호 005.8 2019z25 | 등록번호 121267398 (1회 대출) | 도서상태 대출가능 | 반납예정일 | 예약 | 서비스 |

컨텐츠정보

책소개

사이버 전장의 방어에 참여한 모든 사람을 위한 책이다. 조직의 보안 관리를 책임지는 최고정보보호책임자(CISO, Chief InformationSecurity Officer)와 미래에 CISO가 되고자 하는 이들에게는 어떤 경험과 지식이 필요한지 알려주고, 악성코드 분석가와 같은 전문 스페셜리스트가 되려는 이들에게는 자신이 서 있는 현재 위치와 나아갈 방향을 제시해준다.

공격자에게 유리하게 기울어진 사이버 전쟁에서

최선의 방어 전략은 무엇인가?

사이버 전쟁의 지평은 공격자에게 유리하게 기울어진 운동장 형국이다. 공격자는 인터넷에 연결된 보안 관리가 허술한 수많은 컴퓨터를 매개로 삼아 추적을 따돌리고, 제로데이 보안 취약점으로 손쉽게 보안 체계를 무너뜨린다. 그들은 영화에서 그려지는 몇몇이 해커와 물리적 범법자가 모인 범죄 조직이 아니다. 상대는, 공격자는, 국가 또는 국가 지원/후원 해킹 그룹이다. 이들과 어떻게 싸울 것인가? 이들로부터 중요한 정보 자산을 어떻게 지켜낼 것인가?

이 책은 지난 20여 년 동안 사이버 방어 전문가의 노력과 시행착오에서 얻은 교훈을 바탕으로 방어의 틀(Framework)을 제시하고 사이버 전장의 주요 구성 요소를 조망한다. 정보 자산의 보안 취약점이 보안 지평에 미치는 의미와 관련 개념을 소개하고, 보안 취약점을 악용하는 사이버 공격자는 누구이며, 그들이 어떻게 공격하는지를 통해 사이버 방어 전략을 제시한다. 사이버 전장의 지평을 전체적으로 조망한 이 책은 사이버 공격에 맞서는 방어 전략을 수립하는 데 큰 도움이 될 것이다.

정보제공 :

저자소개

김홍근(지은이)

우리나라의 사이버 보안 중심기관인 한국인터넷진흥원의 연구위원이다. 우리나라에 인터넷이 활발히 보급되기 전인 1994년 한국전산원에 입사 이래 25년간 사이버 보안 분야에 몸담고 있다. 한국전산원에서 국가전산망보안계획을 수립하고, 한국 최초로 전산망안전보안센터를 구축 운영하였다. 보안 기술의 핵심이라고 할 수 있는 보안 운영체제와 침입탐지시스템 기술을 개발하면서 신뢰 시스템의 기술적 한계를 체감하기도 하였다. 국가사회 전반의 사이버 보안 기본 틀인 정보통신기반보호법 제정에 기술적 기여를 한 것에 자부심을 느끼고 있다. 사이버 위협이 고도화되고 있는 최근에는 사이버 방어 인력 양성에도 힘쓰고 있다. 보안 정책, 보안 관리, 보안 기술, 보안 인증 등 다양한 분야를 거치며 사이버 전쟁에서 승리하기 위한 전략적 큰 그림(Big Picture)을 완성하기 위해 노력하고 있다.

목차

지은이 소개 / 지은이의 말 이 책에 대하여 / 개요 1부 사이버 보안 취약점 1장 보안 취약점의 개념 2장 보안 약점의 유형 _2.1 CWE 항목의 유형 52 _2.2 CWE 탐색 71 3장 보안 취약점의 위험도 _3.1 측정 지표 76 _3.2 기본 지표 78 _3.3 시제 지표 89 _3.4 환경 지표 92 _3.5 채점 95 4장 보안 취약점 식별자 _4.1 CVE 식별자 구문 104 _4.2 CVE 커뮤니티 104 _4.3 CVE 호환 제품과 서비스 105 _4.4 보안 취약점 검색 105 5장 보안 취약점의 생명 주기 _5.1 보안 취약점의 생존 상태 110 _5.2 제로데이 보안 취약점 112 _5.3 보안 취약점 공개 115 _5.4 보안 취약점 발견자 116 _5.5 보안 취약점 시장 120 _5.6 보안 취약점 패치 개발에 필요한 유예 기간 122 _5.7 보안 취약점 생존 기간 125 _5.8 보안 취약점 수의 증가 130 2부 사이버 보안 위협 6장 사이버 공격 생명 주기 7장 사이버 공격 패턴 _7.1 CAPEC의 계층 구조 142 _7.2 CAPEC 공격 패턴 ID 찾기 144 _7.3 CAPEC의 공격 영역 뷰 146 _7.4 CAPEC의 공격 메커니즘 뷰 152 8장 사이버 공격자 _8.1 개인 해커와 해커 그룹 162 _8.2 산업 스파이와 조직 범죄자 165 _8.3 국가 정보기관 또는 정보 전사 167 9장 악성코드 공격벡터 _9.1 컴퓨터 프로그램의 유해성 175 _9.2 유해 그레이 프로그램 180 _9.3 악성 프로그램 182 10장 사이버 암거래 시장 _10.1 암거래 시장의 상품과 서비스 유형 191 _10.2 암거래 시장의 상품과 서비스 가격과 지불 194 _10.3 암거래 시장의 구조 198 _10.4 보안 취약점 거래 203 3부 사이버 보안 전략 11장 사이버 보안 환경 _11.1 보안 기술 211 _11.2 보안 관리 241 _11.3 보안 인증 241 12장 보안 통제 _12.1 ISMS-P 보안통제 256 _12.2 NIST의 보안 통제 270 _12.3 CIS 보안 통제 300 13장 심층 방어 _13.1 차단계층 308 _13.2 탐지 계층 336 _13.3 침입 감내 계층 391